Mirai botnet fue descubierto por primera vez en 2016 y llegó a causar daños masivos en Internet controlando un número sin precedentes de dispositivos. Ahora está de vuelta y es mucho más peligroso. Ya que el 18 de marzo de 2019 fue descubrió que fue modificado y actualizado para lograr el mismo objetivo pero a una mayor escala. Algunos de los cambios realizados están dirigidos a hardware empresarial, donde se incluyen televisores LG Supersign y sistemas de presentación inalámbrica WePresent WiPG-1000.

Mirai puede ser aún más peligroso si se hace cargo del hardware y las redes empresariales, lo que le daría una gran superficie de ataque. Ya que le daría un ancho de banda más grande y mayor potencia de fuego para ataques DDoS. Esta variante también ataca enrutadores, cámaras y cualquier dispositivo conectado a la red.

Mirai botnet ataca a dispositivos IoT

En 2016 esta botnet parecía estar en todos lados, ya que apuntaba a cámaras IP, enrutadores, sistemas DVR y más. Con frecuencia, son llamados dispositivos IoT y esto incluye dispositivos tan simples como termostatos conectados a una red. Las botnet funcionan infectando una red de ordenadores y cualquier dispositivo conectado a Internet. Luego, obliga a las máquinas infectadas a atacar sistemas o trabajar con otro objetivo de manera coordinada.

Mirai botnet llegó a infectar a casi 500 mil dispositivos. Esta botnetl legó a paralizar servicios como Spotify, Xbox Live y sitios web como Github al atacar a los proveedores de DNS. Con tantas máquinas infectadas, el proveedor DynDNS estuvo fuera de servicio por un ataque DDoS de 1.1 terabytes de tráfico.

Los desarrolladores de este botnet fueron arrestados, declarados culpables y condenados a libertad condicional. De manera que Mirai estuvo deshabilitado por un tiempo. Pero suficiente código sobrevivió para que otros delincuentes se hicieran cargo y lo modificaran.

¿Cómo protegerse de la nueva Mirai botnet?

Al igual que otras botnets, Mirai usa exploits conocidos para atacar dispositivos. Pero también usa credenciales de inicio de sesión predeterminadas conocidas para tomar el control del dispositivo. Para protegerte de la botnet puedes tener en cuenta estos tips:

1) Mantén el firmware actualizado

Para esto es necesario ir al sitio web del fabricante y buscar la página de soporte para tu dispositivo. Ahí debes buscar avisos sobre actualización de software y verificar cuando fue lanzada la última versión. Si han pasado años desde una actualización, quizás el fabricante ya no vaya a lanzar una actualización para tu dispositivo.

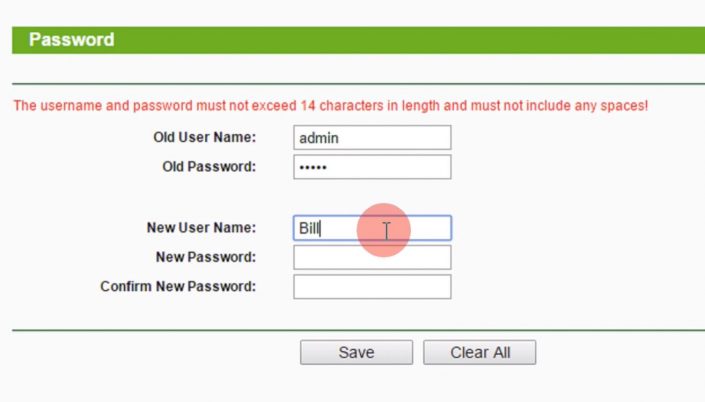

2) Cambiar las credenciales de administración

Es importante cambiar las credenciales de administración o de acceso (nombre de usuario y contraseña) lo antes posible. Para los enrutadores, puedes hacerlo directamente desde la interfaz web. Si no sabes cómo hacerlo, puedes consultar el manual de usuario del dispositivo.

Por lo general las credenciales son admin para nombre de usuario y contraseña, en algunos casos la contraseña se deja en blanco. Como sea el caso, es necesario cambiar esto, ya que la nueva Mirai botnet puede cambiar las credenciales predeterminadas.

3) Reemplazar el dispositivo

En caso de que el fabricante no haya lanzado un nuevo firmware y no hayas cambiado a tiempo las credenciales, lo mejor será reemplazar el dispositivo. Puede sonar algo drástico, pero no querrás dejar un dispositivo vulnerable conectado a tu red. Debido a que la Mirai botnet no va a desaparecer, lo mejor es mantener siempre los dispositivos protegidos.